Nuevo malware que afecta al arranque de los dispositivos se propaga desde China

No es la primera vez que saltan a la palestra esta clase de noticias, ya que la seguridad en Android esta prácticamente siempre en entredicho. Hace no mucho tiempo nuestro compañero José Antonio hablaba de un nuevo tipo de malware que afecta a terminales Android y ordenadores con Windows por igual, se descubría una nueva estafa en Google Play y nuestro compañero Fernando os daba unos pocos consejos para saber si vuestro dispositivo está infectado.

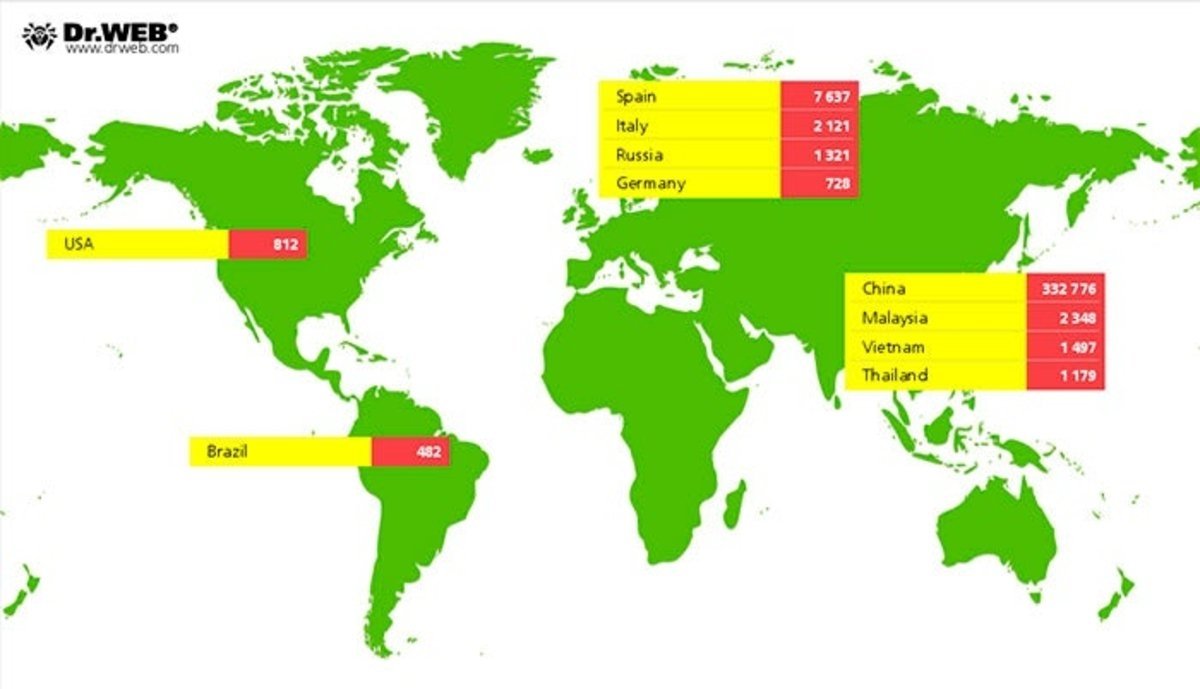

Hoy las alarmas saltan desde el gigante asiático, aunque en el resto del mundo los datos de terminales infectados también son preocupantes, mirad si no las cifras en España en la imagen que irá justo después de estas líneas. La firma rusa Dr. Web ha sido la que ha revelado que un nuevo tipo de malware hasta ahora sólo visto en ordenadores por fin ha dado el salto a Android. Bajo el nombre de Android.Oldboot, este virus de tipo bootkit ha hecho estragos en China.

¿Cómo se propaga? El software malicioso se encuentra preinstalado en falsas aplicaciones legítimas -recordemos que China es líder en tiendas Android alternativas-, que son las que introducen el bootkit en el arranque y que en el siguiente reinicio libera el rootkit. Parece ser que esta nueva amenaza consigue ser instalada como aplicación del sistema, de tal forma que puede desinstalar o instalar aplicaciones a su antojo al tener privilegios de superusuario.

Ahora es necesario aclarar un par de conceptos. Empecemos por el principio: Un rootkit oculta procesos administrativos que se ejecutan en segundo plano a los programas anti-malware y antivirus para garantizar el control total de la máquina infectada. Hay diferentes tipos de rootkits y cada uno ataca a una parte o módulo específico del sistema. Los más peligrosos son los que operan a nivel de kernel, ya que se instalan con los privilegios operativos de sistema más altos y pueden añadir o reemplazar código fuente del núcleo del sistema operativo.

Dentro de estos rootkits de kernel hay una variante que es la protagonista del artículo. El bootkit funciona como un sistema operativo reducido al mínimo, que sólo se dedica a buscar la kernel para parchearla e instalar en ella el rootkit con todas las de la ley una vez ya ha infectado la máquina de la víctima. Esta instalación se produce en el primer reinicio del sistema posterior a la infección.

Controlar las infecciones de este tipo en Android es muy difícil, ya que la dichosa fragmentación y la dispersión de hardware por parte de los fabricantes hace que sea difícil saber si nuestro sistema ya está protegido contra la manipulación de los archivos de arranque. Tampoco sirve de mucho, según comenta Chema Alonso en su blog, cifrar el disco de Android para protegerlo, ya que el cifrado completo se realiza antes de que el sistema arranque. Esto quiere decir que al bootkit le da tiempo de sobra de cargarse en el inicio, ya que el descifrado del disco se hace después.

Como consejo sólo os podemos recomendar que tengáis mucho cuidado con lo que instaláis y de dónde. Intentad acudir siempre a fuentes de confianza, ya sabemos que nos ponemos muy pesados con el tema. La única forma de solucionar esta infección si la contraéis parece ser reflashear el firmware del dispositivo, ya sea la ROM stock o una modificada.