Los iPhone llevan años siendo víctimas del "ciberataque más sofisticado de la historia"

Apple tiene un enorme problema sobre sus hombros: los iPhone se han convertido en los objetivos de los hackers

Los usuarios de iPhone pueden pensar que sus dispositivos son seguros y que están protegidos de los hackers y el malware. Sin embargo, una reciente investigación ha revelado que los iPhone han sido el objetivo de una campaña de infección masiva que ha explotado una característica de la aplicación de mensajes del iPhone. Se trata del ciberataque más sofisticado de la historia contra los iPhone.

La campaña de infección se ha descubierto gracias al trabajo de un equipo llevado a cabo por los investigadores de Kaspersky y que ha recogido el compañero Sergio J. Ortiz en iPadizate. Lo que expresa la compañía de seguridad en su informe publicado en Securelist es el proceso que siguieron los atacantes para afectar a los iPhone entre el 2019 y 2022.

Los iPhone de Apple no son tan seguros: llevan años siendo víctimas de un ciberataque

El equipo de investigación que descubierto esta vulnerabilidad ha llamado a toda la campaña de ataques "Operation Triangulation". El marco que engloba esta campaña inicia con el descubrimiento de ataques a iPhone dentro de la propia red WiFi de Kaspersky, siendo la herramienta KUMA o Kaspersky Unified Monitoring and Analysis Platform clave para revelar esta situación.

La "Operación Triangulación" está compuesta por una enorme cantidad de informes que analizan el comportamiento, alcance y peligrosidad de este malware tan sofisticado. Además, supone un punto de partida para cualquier otra empresa que quiera protegerse ante este ataque.

Kaspersky tiene claro que ellos no son los únicos objetivos de este malware, lanzando un aviso al resto de compañías tecnológicas y solicitando colaboración a cualquier persona u organismo que quiera trabajar con ellos en la investigación.

¿Cómo funciona el nuevo malware que afecta a los iPhone? Boris Larin, Leonid Bezvershenko y Georgy Kucherin han comunicado cómo funciona este ataque de naturaleza tan refinada durante el "Chaos Communication Congress" celebrado en Hamburgo, Alemania. Siendo la primera vez que se dan tantos detalles de una investigación de la empresa de seguridad.

El medio utilizado por los atacantes es iMessage, la aplicación de mensajería de Apple que viene instalada de serie en todos los iPhone. Mediante esta utilidad de la compañía de Cupertino pueden desplegar un ataque de tal magnitud que era capaz de poner en riesgo toda la información del usuario.

La clave de acceso era un archivo específico, un PDF enviado mediante iMessage permitía a los atacantes generar una sucesión de acciones automatizadas en el iPhone que de tal forma que tras apenas pocos segundos el dispositivo quedaba infectado con este malware sin que el usuario pudiese hacer algo al respecto.

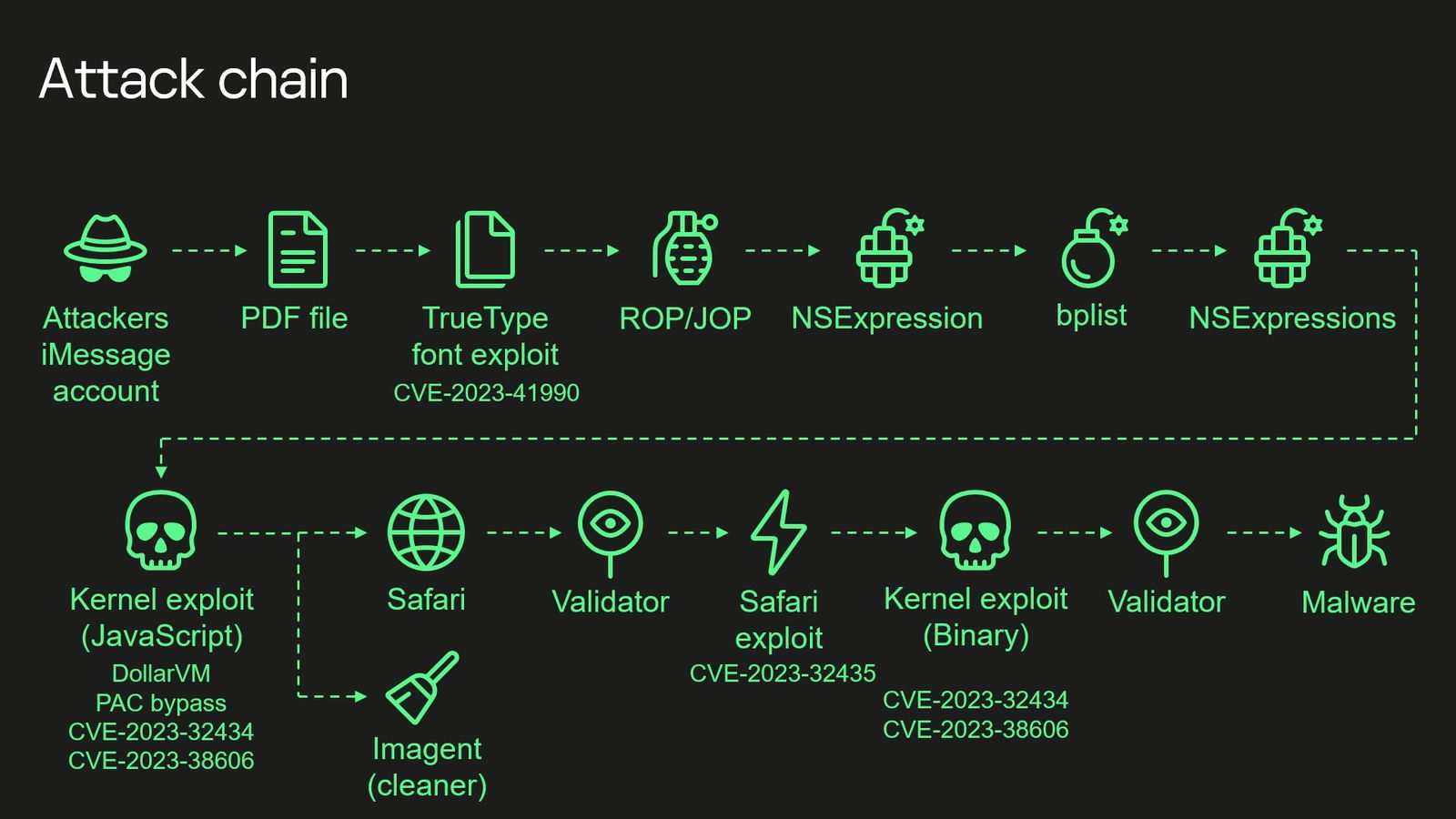

Kaspersky ha creado un esquema que ejemplifica y resume el proceso de actuación de este malware.

El punto inicial es recibir un PDF de un atacante, pero esto no es significativo debido a que iMessage procesa de forma automática este archivo cayendo en la trampa del hacker. Tras esto, el archivo inicia su camino para conseguir infectar con éxito el iPhone.

Lo siguiente es la ejecución de un código remoto que aprovecha la vulnerabilidad CVE-2023-41990 y que permite que un exploit de escalado escrito en JavaScript inicie un proceso invisible en Safari donde se aprovechaban dos vulnerabilidades que permitían a los atacantes infectar por completo de malware el iPhone.

Pese a que esta explicación sea sencilla, los investigadores de Kaspersky todavía tienen muchas incógnitas sobre la mesa. Siendo la más importante, la que hace referencia a cómo los atacantes han sido capaces de conocer una vulnerabilidad que afecta directamente al hardware de Apple.

En el proceso de infección descrito hemos pasado por alto, para no complicar demasiado la explicación, la forma en la que consiguen ejecutar el exploit escrito en JavaScript para Safari. Según el informe, los atacantes consiguen ganar acceso de escritura y lectura a la memoria a nivel usuario gracias a desbordar XNU mediante peticiones.

Pese a que todas las vulnerabilidades que han permitido a los atacantes ejecutar este malware en los iPhone de Apple hayan sido solucionadas, está claro que estos dispositivos están en el punto de mira de los hackers y Apple debe mantenerse alerta ante posibles ataques.