La estafa más sofisticada en Gmail hasta ahora: así funciona el ataque que roba tus credenciales

Un nuevo ataque de phishing está utilizando técnicas avanzadas y plataformas legítimas para engañar incluso a los usuarios más experimentados de Gmail

Como es de público conocimiento, Gmail es, con diferencia, uno de los servicios de correo electrónico más utilizados en todo el mundo. Precisamente por eso, se ha convertido en un objetivo prioritario para la mayoría de los ciberdelincuentes. En estas últimas semanas se ha detectado una campaña de phishing especialmente sofisticada, capaz de engañar a miles de usuarios y hasta a algunos desarrolladores (aquellos que entienden del tema y que no suelen caer en este tipo de estafas).

Lo más preocupante de todo esto no es solo la intención de robar credenciales, algo común en este tipo de fraudes, sino el nivel de detalle y realismo con el que se ha diseñado la estafa en cuestión.

El falso aviso de buzón de voz que encendió las alertas

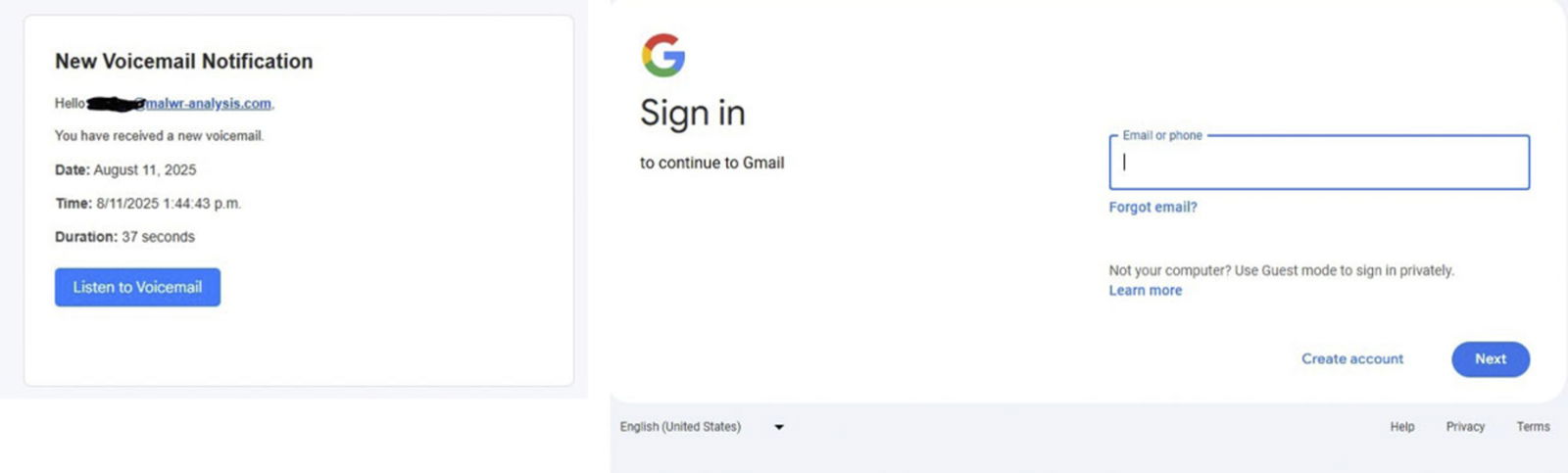

Según lo informado por Malwr-analysis, la técnica comienza con un correo que llega a la bandeja de entrada con el asunto “Nueva notificación de voz”. El remitente aparece falsificado y el mensaje incluye un botón que invita a escuchar el supuesto buzón de voz.

A simple vista, parece legítimo. Es más, los atacantes utilizan la plataforma Microsoft Dynamics, un servicio real de marketing digital, para alojar la primera fase del engaño. Gracias a ello, el correo logra burlar los filtros de spam de Gmail, aumentando su credibilidad.

El enlace dentro del correo redirige al usuario a un sitio web exacto al del inicio de sesión de Gmail

Al hacer clic, el usuario es redirigido a una página donde aparece un falso CAPTCHA, diseñado para dar confianza. Superado este paso, se muestra una réplica idéntica de la pantalla de inicio de sesión de Gmail. Aquí es donde se solicita el nombre de usuario, la contraseña e incluso los códigos de verificación en dos pasos.

Increíblemente, el engaño no termina ahí. Según los analistas de seguridad, el sitio web fraudulento hace uso de JavaScript con cifrado AES y técnicas de anti-debugging, ¿qué significa esto? Que si alguien intenta analizar el código, el sistema redirige a la web oficial de Google para disimular.

Asimismo, los datos robados se transmiten a servidores en el extranjero a través de canales cifrados, lo que complica aún más la detección.

¿Cómo protegerse de este tipo de estafas?

Ante fraudes tan avanzados, la mejor defensa sigue siendo la prevención. Desde aquí te recomendamos desconfiar siempre de correos inesperados que incluyan botones de acceso directo a supuestos mensajes de voz, facturas o documentos. En caso de duda, es imprescindible que accedas directamente a tu cuenta desde la app o la web oficial, sin usar los enlaces que se muestra en el cuerpo del correo.

Además, Google recomienda hacer uso de los passkeys, sistema de inicio de sesión basado en biometría (huella, rostro o PIN) que elimina la necesidad de contraseñas y reduce drásticamente el riesgo de phishing.

En resumen, las estafas están evolucionando constantemente, y los usuarios estamos obligados a hacerlo también. Un simple descuido puede abrir la puerta a que ciberdelincuentes accedan no solo a tu cuenta de Gmail, sino a todos los servicios que están vinculados con la cuenta de Google.