¿Has recibido un extraño SMS de MRW? No es un paquete, es un virus que te vaciará la cuenta

Este troyano bancario se llama Flubot y nos envía un SMS malicioso desde un número de móvil alemán.

Es habitual que utilicemos nuestro smartphone para gestionar nuestras finanzas, accediendo a la aplicación de nuestra entidad bancaria para comprobar los movimientos o realizar transferencias, por lo cual debemos tomar todas las medidas de seguridad necesarias para que nuestros datos estén a salvo.

Una de ellas es conocer la existencia de un troyano bancario en Android que se dedica a suplantar a las empresas de mensajería para robar nuestros datos bancarios y que ahora está mandando SMS usurpando la identidad de MRW.

Si un SMS te solicita instalar una app desde fuera de Google Play Store, ¡no lo hagas!

Gracias a un tweet publicado por la empresa de seguridad informática ESET hemos sabido que el troyano bancario Flubot se quiere colar en nuestros smartphones Android mediante un SMS falso que se envía desde un móvil alemán.

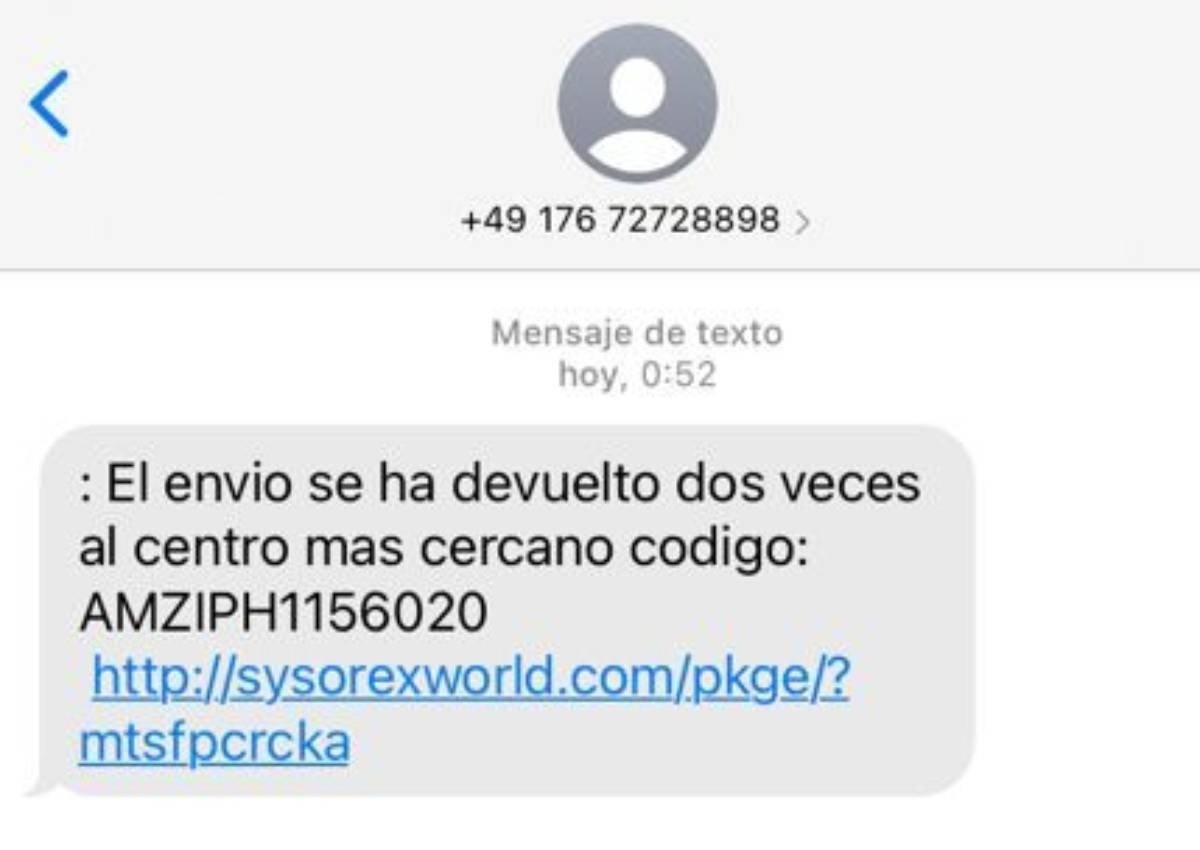

Este es el SMS malicioso que están recibiendo algunos usuarios

Este malware, del cual ya os hablamos hace unos meses, ha suplantado anteriormente la identidad de otras empresas de paquetería como FedEx, Correos o DHL.

Este mensaje malicioso alerta al usuario de que su envío ha sido devuelto dos veces al centro logístico más cercano, indicando el código del supuesto envío e incluyendo un enlace para gestionarlo.

Al pulsar en dicho enlace, este nos lleva a una web muy similar a la de MRW, de hecho, es la web legítima de la empresa que ha sido secuestrada y suplantada, en la cual se nos indica como descargar una aplicación en formato .apk, la cual tiene el mismo nombre de la empresa suplantada seguido de un número que le sirve de referencia a los atacantes para identificar la campaña de SMS falsos en cuestión.

Una vez descargada la aplicación maliciosa, esta nos pedirá que activemos la instalación desde orígenes desconocidos y durante la instalación se nos solicitará que le demos permios de accesibilidad.

Con estos permisos, esta app puede saltarse el sistema de revisión de aplicaciones de Google, Play Protect y situarse como la aplicación predeterminada para gestionar los SMS, lo que le va a permitir recibir los mensajes con los códigos de verificación que nos solicita nuestro banco para realizar ciertas operaciones, como transferencias bancarias.

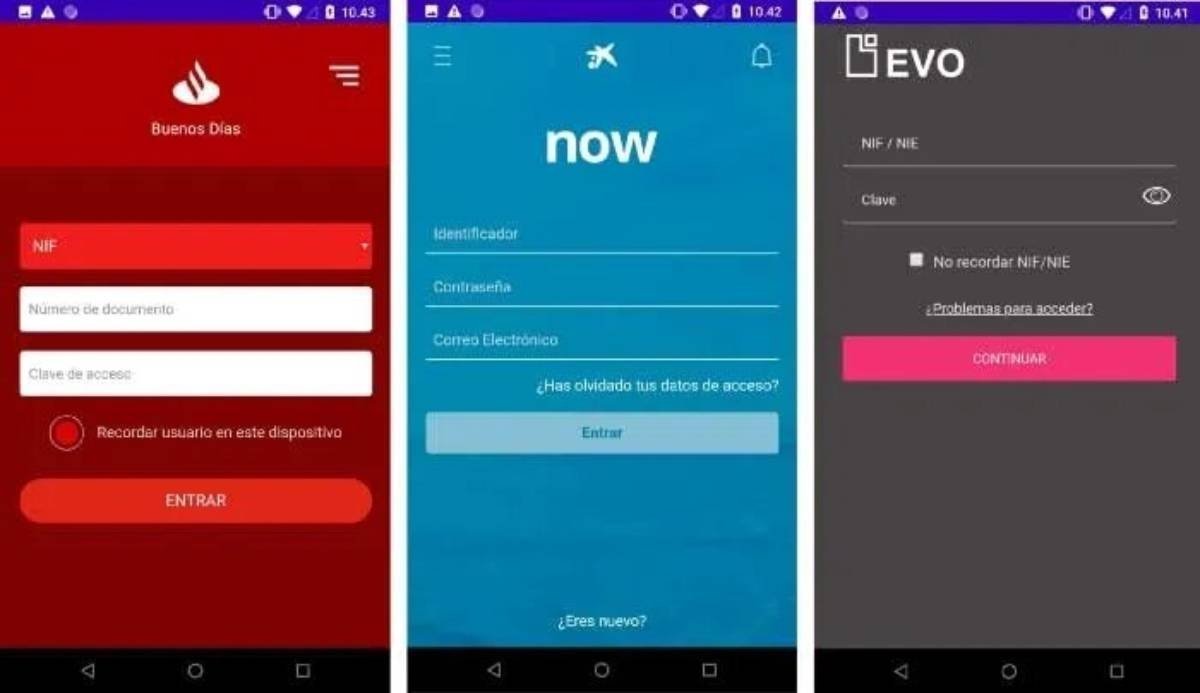

Estos son algunos ejemplos de suplantación de las apps legítimas de los bancos

Además, al concederle estos permisos, esta aplicación maliciosa va a poder superponerse sobre cualquier otra app del teléfono, suplantando así a las aplicaciones oficiales de bancos como el Santander, la Caixa o EVO Bank y así robar nuestras credenciales bancarias.

En el caso de que alguien se vea afectado por esta estafa es necesario contactar lo antes posible con su entidad bancaria para resetear las claves de acceso y bloquear posibles transferencias de dinero no autorizadas.